计算机病毒是一种恶意软件程序,它被故意编写以在未经所有者许可的情况下访问计算机。这些类型的程序主要是为了窃取或破坏计算机数据而编写的。

根据病毒存在的媒体,病毒可以划分为网络病毒,文件病毒,引导型病毒。网络病毒通过计算机网络传播感染网络中的可执行文件,文件病毒感染计算机中的文件(如:COM,EXE,DOC等),引导型病毒感染启动扇区(Boot)和硬盘的系统引导扇区(MBR),还有这三种情况的混合型,例如:多型病毒(文件和引导型)感染文件和引导扇区两种目标,这样的病毒通常都具有复杂的算法,它们使用非常规的办法侵入系统,同时使用了加密和变形算法。

根据病毒传染的方法可分为驻留型病毒和非驻留型病毒,驻留型病毒感染计算机后,把自身的内存驻留部分放在内存(RAM)中,这一部分程序挂接系统作用并合并到操作系统中去,它处于激活状态,一直到关机或重新启动。非驻留型病毒在得到机会激活时并不感染计算机内存,一些病毒在内存中留有小部分,但是并不通过这一部分进行传染,这类病毒也被划分为非驻留型病毒。

计算机病毒种类

按对受感染设备所造成的影响分类

宏病毒:这类病毒可能是世界上最常见的恶意软件。大约92%的外部攻击始于网络钓鱼,而宏是保证网络钓鱼“成功”核心。宏是程序在没有用户交互的情况下自动执行的击键或鼠标操作——通常指Microsoft Word/ Excel宏,可以针对工作表或文档自动执行重复性任务。

简单的Office文档宏是最主要的初始感染途径,与工作相关的钓鱼宏则更具欺骗性,而且宏的编程语言(如微软的Visual Basic)很简单,因此攻击者轻而易举就可以编写宏病毒。

多态病毒:多态病毒是最复杂的病毒类型之一。顾名思义,多态病毒会变形,每次进入新应用或新设备运行代码时,执行方式都会发生变化。虽然对所有种类的病毒都应一视同仁地进行防护,但这类病毒最值得关注,因为它错综复杂,极难调查和检测。

驻留病毒:这是一类破坏性很强的病毒。驻留病毒的病毒代码并不存储在调用它的可执行文件中,相反通常存储在可通过Web访问的站点或存储容器中。调用驻留代码的可执行文件通常被编写成非恶意文件,旨在避免被防病毒软件检测出来。与驻留病毒相对应的还有一种非常驻病毒,非常驻病毒包含在调用它的可执行文件中,最常通过滥用企业服务来传播。

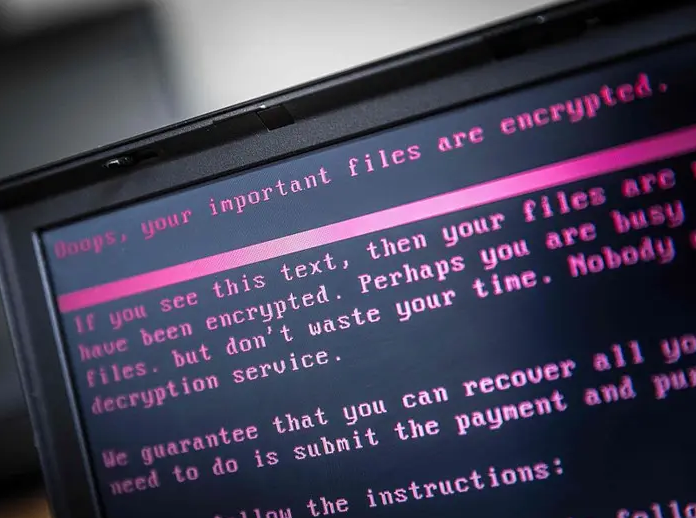

引导扇区病毒:这类病毒旨在让威胁分子可以不受限制且深入持久地潜伏起来。这类病毒的最终感染目标是计算机的主引导记录(MBR),被感染后,即使为计算机重新制作映像,病毒也会持续存在,系统一启动就会在宿主的内存中再次执行。这类病毒几乎总是依赖零日漏洞进入到MBR层面,或者通过受感染的USB或硬盘等物理介质来传播。

混合体病毒:虽然一些恶意软件开发人员可能专攻某类病毒,但另一些开发人员采取“所有上述病毒”的方法,一次攻击所有地方。这类病毒通常很难遏制和处理的,它们会感染系统的多个部分,包括内存、文件、可执行代码,甚至引导扇区。这类病毒很常见,会以多种方式、大范围地进行传播。

按攻击者的攻击目的分类

释放器病毒:这类恶意软件旨在将其他恶意软件释放到受感染的系统上。被攻击目标可能感染上来自恶意链接、附件、下载件等来源的释放器,通常在恶意软件释放完成后就会在系统中消失,宏恶意软件就属于释放器的一类。

信标/有效载荷病毒:信标或有效载荷通常是释放器植入的恶意软件。它们会向攻击者反馈信号,表明新植入的访问途径。如此,攻击者就可以通过信标确立的途径来访问受害者系统,进而访问系统、系统所含的数据或网络上的其他系统。

打包器病毒:这类恶意软件包含一系列的组件,可以使用加密技术作为逃避检测的手段。一些狡猾的恶意软件活动使用一系列打包器,这些打包器像套娃玩具一样嵌套。每个打包器含有另一个打包的组件,直至最终的有效载荷能够执行。

指挥官病毒:犯罪团队通常都有领导者,恶意攻击也不例外,这就是这类恶意软件在多种恶意组件实现最终攻击目标过程中所扮演的角色。这类恶意软件大多被命名为C&C、CNC或C2,它们在被攻击系统的外部环境中运行,让攻击者可以与植入在目标系统上的恶意软件,以及进行活动的其他组件之间保持联系。类比之下,更像现实中不法团伙的指挥部和老巢。

计算机病毒的特点

计算机病毒具有寄生性、传染性、隐蔽性、潜伏性、破坏性等特点。

1.寄生性

计算机病毒寄生在其他程序之中,当执行这个程序时,病毒就起破坏作用,而在未启动这个程序之前,它是不易被人发觉的。

2.隐蔽性

为了确保自身安全,计算机病毒会采取一些手段来伪装自身,逃避防病毒系统的检查。而近几年出现的一些传染力极强。扩散速度极快的计算机蠕虫几乎不加任何掩饰,就算没有防病毒系统也都能够很快的发现它,等到发现的时候,损失也已经非常大了。

3.传染性

繁衍后代是确保种族能够持续生存的唯一途径,计算机病毒也不例外。为了使自身能够持续地生存,就不断的进行繁衍,将自身传染给其他 “健康” 的计算机。

4.潜伏性

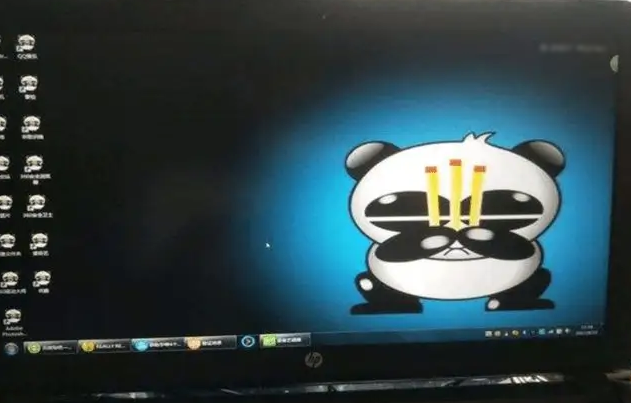

大部分的病毒感染系统之后一般不会马上发作,它可以长期隐藏在系统中,只有在满足其特定条件时才启动并表现出破坏性,只有这样才可以广泛传播。如著名的 CIH 病毒就是在每月 26 日发作。

5.破坏性

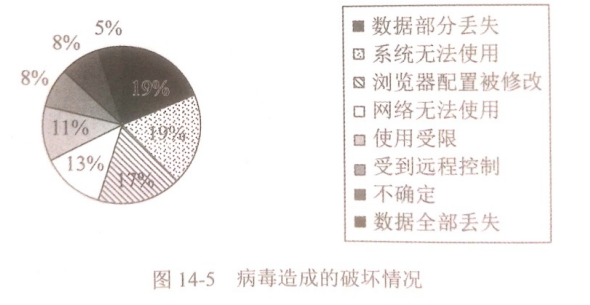

搞破坏是计算机病毒的本质。它们都有明确的目的,或破坏数据,或删除文件。因此破坏性是计算机病毒的一个典型特征。

本站部分文章来源或改编自互联网及其他公众平台,主要目的在于分享信息,版权归原作者所有,内容仅供读者参考。本站仅提供信息存储空间服务,如有侵权请联系我们删除。如若转载,请注明出处:https://sndnote.com/tougao/28726.html